令和5年秋期試験午後問題 問1

問1 情報セキュリティ

⇱問題PDF

電子メールのセキュリティ対策に関する次の記述を読んで,設問に答えよ。

電子メールのセキュリティ対策に関する次の記述を読んで,設問に答えよ。

広告

K社は,IT製品の卸売会社であり,300社の販売店に製品を卸している。K社では,8年前に従業員が,ある販売店向けの奨励金額が記載されたプロモーション企画書ファイルを添付した電子メール(以下,メールという)を,担当する全販売店の担当者宛てに誤送信するというセキュリティ事故が発生した。この事故を機に,メールの添付ファイルを,使い捨てのパスワード(以下,DPWという)によって復元可能なZIPファイルに変換する添付ファイル圧縮サーバを導入した。

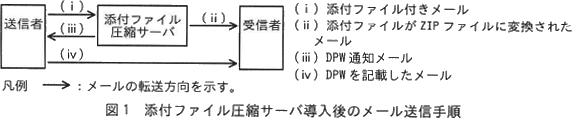

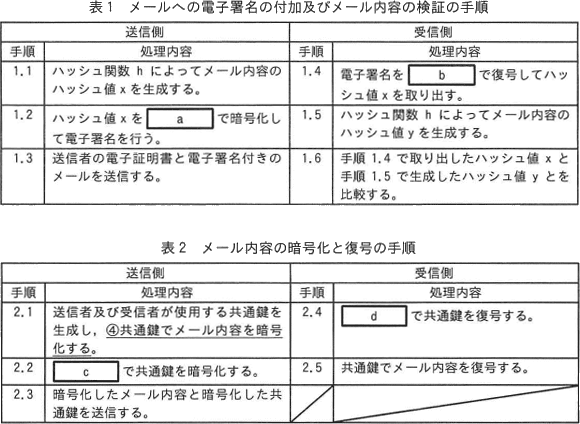

添付ファイル圧縮サーバ導入後のメール送信手順を図1に示す。 〔現在のメール運用の問題点と対策〕

〔現在のメール運用の問題点と対策〕

K社では,添付ファイル圧縮サーバを利用して,最初にDPWで復元可能なZIPファイルを添付したメール(以下,本文メールという)を送信し,その後,ZIPファイルを復元するためのDPWを記載したメール(以下,PWメールという)を送信することによって,メールのセキュリティを確保する方式(以下,この方式をPPAPという)を運用している。

しかし,現在運用しているPPAPは,政府のある機関において中止するという方針が公表され,K社の販売店や同業者の中でもPPAPの運用を止める動きが見られるようになった。

このような状況から,K社の情報セキュリティ委員会は,自社のPPAPの運用上の問題点を検証することが必要であると判断して,情報セキュリティリーダーのL主任に,PPAPの運用上の問題点の洗い出しと,その改善策の検討を指示した。

L主任は,現在のPPAPの運用状況を調査して,次の二つの問題点を洗い出した。

〔安全なメール送受信方式の検討〕

L主任は,調査に当たって安全なメール送受信方式のための要件として,次の(ⅰ)~(ⅲ)を設定した。

〔S/MIMEの調査〕

まず,L主任はS/MIMEについて調査した。調査によって分かった内容を次に示す。 〔S/MIME導入に当たっての実施事項の検討]〕

〔S/MIME導入に当たっての実施事項の検討]〕

次に,L主任は,S/MIME導入に当たって実施すべき事項について検討した。

メーラは,⑤受信したメールに添付されている電子証明書の正当性について検証する。問題を検出すると,エラーが発生したと警告されるので,エラー発生時の対応方法をまとめておく必要がある。そのほかに,受信者自身で電子証明書の内容を確認することも,なりすましを発見するのに有効であるので,受信者自身に実施を求める事項もあわせて整理する。

メール内容の暗号化を行う場合は,事前に通信相手との間で電子証明書を交換しておかなければならない。そこで,S/MIME導入に当たって,S/MIMEの適切な運用のために従業員向けのS/MIMEの利用手引きを作成して,利用方法を周知することにする。

これらの検討結果を基に,L主任はS/MIMEの導入,導入に当たって実施すべき事項,導入までの間はPPAPの運用上の改善策を実施することなどを提案書にまとめ,情報セキュリティ委員会に提出した。提案内容が承認されS/MIMEの導入が決定した。

添付ファイル圧縮サーバ導入後のメール送信手順を図1に示す。

K社では,添付ファイル圧縮サーバを利用して,最初にDPWで復元可能なZIPファイルを添付したメール(以下,本文メールという)を送信し,その後,ZIPファイルを復元するためのDPWを記載したメール(以下,PWメールという)を送信することによって,メールのセキュリティを確保する方式(以下,この方式をPPAPという)を運用している。

しかし,現在運用しているPPAPは,政府のある機関において中止するという方針が公表され,K社の販売店や同業者の中でもPPAPの運用を止める動きが見られるようになった。

このような状況から,K社の情報セキュリティ委員会は,自社のPPAPの運用上の問題点を検証することが必要であると判断して,情報セキュリティリーダーのL主任に,PPAPの運用上の問題点の洗い出しと,その改善策の検討を指示した。

L主任は,現在のPPAPの運用状況を調査して,次の二つの問題点を洗い出した。

- ①本文メールの宛先を確認せずに,本文メールと同じ宛先に対してPWメールを送信している従業員が多い。

- ほとんどの従業員が,PWメールを本文メールと同じメールシステムを使用して送信している。したがって,本文メールが通信経路上で何らかの手段によって盗聴された場合,PWメールも盗聴されるおそれがある。

〔安全なメール送受信方式の検討〕

L主任は,調査に当たって安全なメール送受信方式のための要件として,次の(ⅰ)~(ⅲ)を設定した。

- メールの本文及び添付ファイル(以下,メール内容という)を暗号化できること

- メール内容は,送信端末と受信端末との間の全ての区間で暗号化されていること

- 誤送信されたメールの受信者には,メール内容の復号が困難なこと

〔S/MIMEの調査〕

まず,L主任はS/MIMEについて調査した。調査によって分かった内容を次に示す。

- S/MIMEは,メールに電子署名を付加したり,メール内容を暗号化したりすることによってメールの安全性を高める標準規格の一つである。

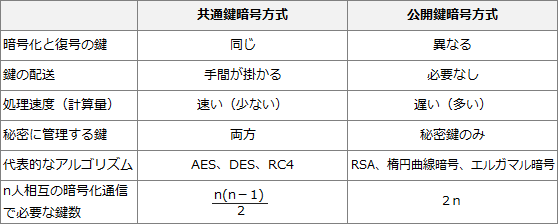

- メールに電子署名を付加することによって,メーラによる電子署名の検証で,送信者を騙ったなりすましや③メール内容の改ざんが検知できる。公開鍵暗号と共通鍵暗号とを利用してメール内容を暗号化することによって,通信経路での盗聴や誤送信による情報漏えいリスクを低減できる。

- S/MIMEを使用して電子署名や暗号化を行うために,認証局(以下,CAという)が発行した電子証明書を取得してインストールするなどの事前作業が必要となる。

次に,L主任は,S/MIME導入に当たって実施すべき事項について検討した。

メーラは,⑤受信したメールに添付されている電子証明書の正当性について検証する。問題を検出すると,エラーが発生したと警告されるので,エラー発生時の対応方法をまとめておく必要がある。そのほかに,受信者自身で電子証明書の内容を確認することも,なりすましを発見するのに有効であるので,受信者自身に実施を求める事項もあわせて整理する。

メール内容の暗号化を行う場合は,事前に通信相手との間で電子証明書を交換しておかなければならない。そこで,S/MIME導入に当たって,S/MIMEの適切な運用のために従業員向けのS/MIMEの利用手引きを作成して,利用方法を周知することにする。

これらの検討結果を基に,L主任はS/MIMEの導入,導入に当たって実施すべき事項,導入までの間はPPAPの運用上の改善策を実施することなどを提案書にまとめ,情報セキュリティ委員会に提出した。提案内容が承認されS/MIMEの導入が決定した。

広告

設問1

〔現在のメール運用の問題点と対策〕 について答えよ。

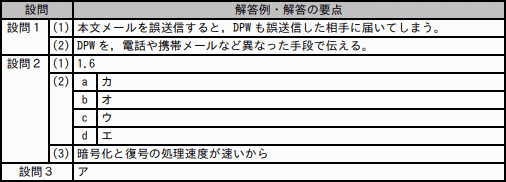

解答例・解答の要点

- 本文メールを誤送信すると,DPWも誤送信した相手に届いてしまう (31文字)

- DPWを,電話や携帯メールなど異なった手段で伝える (25文字)

解説

本問の題材となっているPPAPは、- 「P」assword付きZIP暗号化ファイルを送る

- 「P」asswordを別に送る

- 「A」ん号化(暗号化)する

- 「P」rotocol(プロトコル=手順)

- 本文とPWとを同じ経路で送るPPAPには次の問題があります。

- 誤送信した場合、本文メールとPWメールがともに誤送信した相手に届いてしまうため、第三者にファイルの内容を見られてしまう

- 本文とPWを同じ経路で送信するため、通信経路が盗聴されていた場合、第三者にファイルの内容を見られてしまう

∴本文メールを誤送信すると,DPWも誤送信した相手に届いてしまう - 本問では、(1)②で示したPPAPの2つ目の問題点である盗聴リスクに対する改善策が問われています。下線②の後に「しかし,運用面の改善によってリスクは低減できるが,時間とともに情報漏えいに対する意識が薄れると,改善策が実施されなくなる恐れがある」と記載されているため、下線②でL主任が考えた改善策は、技術的なものではなく、運用面での改善策ということになります。これに注意して回答しなければなりません。

本文中の問題点(2)に「PWメールと本文メールとを同じメールシステムを使用して送信しているため,PWメールも盗聴される」とあるように、盗聴による情報漏えいは、PPAPが本文メールとDPWを同じ経路で送信する手順になっていることから引き起こされます。したがって、当初に総務省ガイドラインで提唱されたように、DPWをメールシステム以外の別の方法(電話、SMS、チャットなど)で伝える運用にすれば防ぐことができます。

∴DPWを,電話や携帯メールなど異なった手段で伝える

広告

設問2

〔S/MIMEの調査〕 について答えよ。

a,b,c,d に関する解答群

- CAの公開鍵

- CAの秘密鍵

- 受信者の公開鍵

- 受信者の秘密鍵

- 送信者の公開鍵

- 送信者の秘密鍵

解答例・解答の要点

- 1.6

- a:カ

b:オ

c:ウ

d:エ

- 暗号化と復号の処理速度が速いから (16文字)

解説

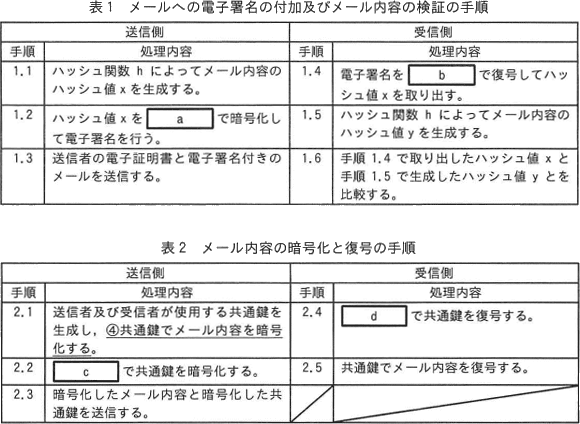

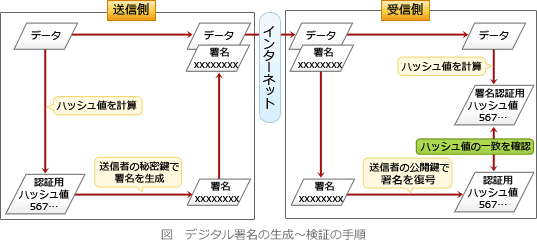

- 電子署名(デジタル署名)は、暗号技術を使ってメッセージの改ざん検知と送信者の真正性の証明を行う仕組みです。電子署名により改ざんを検知する仕組みは次のとおりです。

- 送信者は、送信するメッセージのハッシュ値(メッセージダイジェスト)を生成し、それに送信者の秘密鍵で署名して、署名データを作成する

- 送信者は、署名データをメッセージに付加して送信する

- 受信者は、署名データ付きのメッセージを受信する

- 受信者は、受信したメッセージのハッシュ値と送信者の公開鍵を使用して、署名データを検証する

- 検証は、送信されたメッセージと受信したメッセージが同じであり、鍵ペアが正しい場合に限り成功する。これにより、通信内容が改ざんされていないことと送信者の正当性が確認できる

改ざんの有無が明らかになるのは、送信者側が生成したハッシュ値Xと受信者側が生成したハッシュ値Yという2つのハッシュ値を比較する段階です。したがって、表1中の手順としては「1.6」が妥当します。

∴1.6 - 〔abについて〕

(1)の解説で説明したとおり、公開鍵暗号方式による電子署名は、メッセージのハッシュ値を「送信者の秘密鍵」で変換することで生成され、受信した側は「送信者の公開鍵」を使用して電子署名を検証します。公開鍵暗号方式では、秘密鍵は本人のみが持っていることを前提としているため、対応する公開鍵での復号が成功すれば、そのデータが秘密鍵を有している者から送信されたものであると言えます。

∴a=カ:送信者の秘密鍵

b=オ:送信者の公開鍵

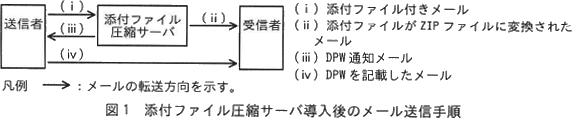

〔cdについて〕

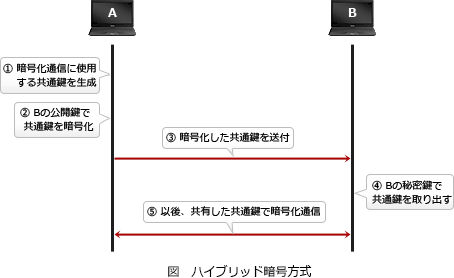

S/MIME(Secure MIME)では、メールの暗号化通信にハイブリッド暗号方式を用います。ハイブリッド暗号方式は、共通鍵暗号と公開鍵暗号を組み合わせて利用する方式の総称で、S/MIMEのほか、TLS(Transport Layer Security)やOpenPGPなどでも採用されています。S/MIMEがそうであるように、一般的にハイブリッド暗号方式といえば、暗号化/復号に使う鍵の共有を公開鍵暗号方式で安全に行い、その後の実際の暗号化通信は共通鍵暗号方式で行う手法を指します。空欄を含む手順は、送信側と受信側とで共通鍵を共有する段階です。共通鍵の受渡しは、公開鍵暗号方式による暗号化通信によって行われるため、送信者は「受信者の公開鍵」で共通鍵を暗号化し、受信者は「受信者の秘密鍵」で受信データを復号して共通鍵を取り出します。暗号化は公開鍵により誰でもできますが、正しく復号できるのは秘密鍵をもつ正当な受信者に限られるため、通信の秘匿が保証されるという理屈です。

∴c=ウ:受信者の公開鍵

d=エ:受信者の秘密鍵 - 公開鍵暗号方式は、鍵の共有が不要ですが、暗号化/復号の計算が複雑で処理に時間が掛かります。これに対して共通鍵暗号方式は、暗号化/復号に要する計算量が少なく高速に処理できますが、あらかじめ通信する当事者間で安全な方法で鍵を共有しなければなりません。実際のメール内容を暗号化通信する場面では、鍵の共有と異なり、大量のデータに対して暗号化/復号の処理をしなければならないため、公開鍵暗号方式の処理の遅さが難点となります。このデメリットを補うため、ハイブリッド暗号方式では公開鍵暗号と比べてはるかに計算量の小さい共通鍵暗号を使用して、処理速度の向上や処理負荷の軽減を図っています。

したがって、公開鍵暗号ではなく共通鍵暗号を利用する理由としては、「暗号化と復号の処理が速い」「暗号化と復号の計算量が少ない」「暗号化と復号の処理負荷が小さい」などの解答が適切となります。

∴暗号化と復号の処理速度が速いから

広告

設問3

本文中の下線⑤について,電子証明書の正当性の検証に必要となる鍵の種類を解答群の中から選び,記号で答えよ。

解答群

- CAの公開鍵

- 受信者の公開鍵

- 送信者の公開鍵

解答例・解答の要点

ア

解説

電子証明書(デジタル証明書)は、主にインターネット上の通信において通信相手の真正性を電子的に確認する際に使われる技術です。実社会において、行政が印鑑の持ち主を証明する印鑑証明書のような機能を有します。証明対象となる印影が「公開鍵」に、印鑑証明書が「電子証明書」に相当します。公開鍵暗号方式は、あらかじめ鍵を受け渡す必要がないという優れた特徴を持ちますが、悪意をもった第三者が「本人」になりすまして公開鍵を提供してくるというリスクがあります。コンピュータ同士の通信では相手方が見えないため、主張された本人だと信じて悪意をもった第三者と通信をしてしまうリスクがあります。このリスクを低減するため、公開鍵と本人を結びつきを証明する仕組みが電子証明書です。

電子証明書は、公開鍵の所有者からの依頼を受けて認証局(CA:Certificate Authority)が発行します。電子証明書には、証明対象の公開鍵とその所有者の情報等が含まれており、CAの電子署名が付されています。電子証明書の提示を受けた者は、CAの電子署名を「CAの公開鍵」で検証することで、電子証明書がCAによって作成されたことと、電子証明書に含まれる公開鍵と所有者情報が正しいことを確認します。この手順により、公開鍵暗号方式の欠点であるなりすましのリスクを防ぐことができます。

したがって、電子証明書の正当性を確認するときに使用する鍵は「CAの公開鍵」が適切となります。

∴ア:CAの公開鍵

広告

広告