応用情報技術者過去問題 平成27年秋期 午後問1

⇄問題文と設問を画面2分割で開く⇱問題PDF問1 情報セキュリティ

ソーシャルネットワーキングサービスのセキュリティに関する次の記述を読んで,設問1~3に答えよ。

P社は,ソーシャルネットワーキングサービスの運営会社である。P社のサービス(以下,P-SNSという)は,約30,000人の会員が利用している。PCやスマートフォンのWebブラウザから簡単に日記や写真を登録できることが人気で,会員数を伸ばしつつある。

〔P-SNSの利用方法〕

P-SNSの利用には,会員登録が必要である。利用を希望するユーザは,会員情報として希望するアカウント名とパスワード,電子メールアドレス,ニックネーム,プロフィール情報(氏名,誕生日,年齢,性別,居住地)を入力し会員登録を行う。会員登録をすると,P-SNS内にマイページが作成される。

会員登録後は,アカウント名とパスワードを用いてP-SNSにログインし,日記や写真を登録して,マイページを更新する。

P-SNSでは,マイページ内の日記や写真について,情報の公開範囲の設定が可能であり,P-SNS内に無制限に公開するか,特定の会員だけに公開するかを設定できる。ただし,日記や写真以外の情報については,公開範囲の設定ができず,P-SNS内に無制限に公開される。

日記と写真をP-SNS内に無制限に公開する設定にした場合,他の会員がPCのWebブラウザからアクセスしたときに見えるP-SNSのマイページのイメージを図1に示す。 〔P-SNSのアカウント名とパスワードの設定ポリシー〕

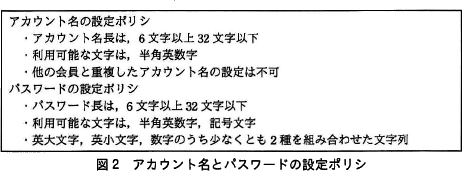

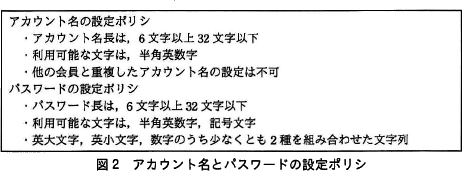

〔P-SNSのアカウント名とパスワードの設定ポリシー〕

P-SNSでは,アカウント名とパスワードの設定ポリシーを図2のように定めており,設定ポリシーを満たさないアカウント名やパスワードは設定できないように,会員登録時やパスワード変更時に入力チェックが行われる。 〔不正ログインの発覚〕

〔不正ログインの発覚〕

ある日,会員のQさんからP社に,"情報の公開範囲の設定が勝手に変更され,日記や写真が無制限に公開されている"とのクレームが入った。

そこで,P社カスタマサポート担当のR君が,Qさんのアカウントの利用状況調査を行うことになった。まず,R君がアクセスログからログイン状況を調査したところ,クレームの前日に,Qさんのアカウントでログインを試みるアクセスが100回あったことを確認した。そのうち,99回はパスワード誤りによってログインが拒否されており,最後の1回でログインが成功していた。また,Qさんへのヒアリングから,Qさん自身はこの日にログインしていないことが分かった。そこで,R君は,Qさんのアカウントが第三者による不正ログインに使用されたと判断し,Qさんのアカウントの利用を停止し,P-SNSの全会員に不正ログインの事件発生について注意喚起の案内を行った。

次にR君は,Qさんへのヒアリングから,設定されていたパスワードが氏名と誕生日を組み合わせた単純なものであったことが判明したので,今回の攻撃はaである可能性が高いと判断した。また,アカウント名とパスワードの組合せが第三者に知られたことから,bに備えて,P-SNSと同じパスワードを設定している他のサービスについてもパスワードを変更するように,Qさんにアドバイスした。

〔不正ログインに対する調査〕

R君は,Qさん以外の会員のアカウントに対する不正ログインについても調査を行った。その結果,Qさんの場合と同様の100回程度のログイン試行の記録が幾つか見つかった。

R君は,P-SNSのマイページには,①公開範囲の設定ができない情報の中にこれらの攻撃の足掛かりとなるものがあり,不正ログインにつながるリスクが高いと考えた。

〔不正ログイン対策の検討〕

R君は,不正ログイン対策として,次の三つの対策を検討した。

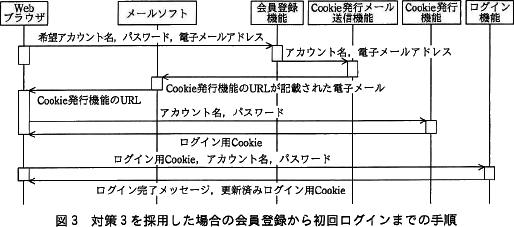

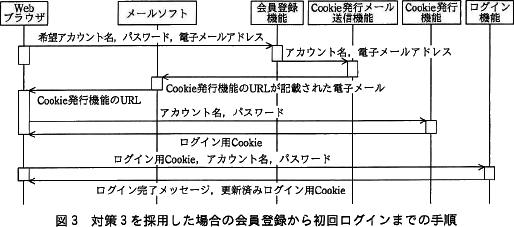

ユーザがWebブラウザを用いて会員登録機能から会員登録を行うと,Cookie発行機能のURLが記載された電子メール(以下,メールという)がCookie発行メール送信機能から送信される。ユーザは,メールソフトを用いてメールを受信し,メール内に記載されたURLからCookie発行機能にWebブラウザを用いてアクセスする。ユーザがアカウント名とパスワードを入力し認証が完了すると,ログイン用Cookieが発行される。Cookie発行機能のURLは,登録した会員一人一人にメールを送信する都度,異なるものが発行され,メールの送信から1時間だけ有効である。また,発行されたログイン用Cookieの有効期間は半年間とし,ログインするたびに有効期間がその日から半年間に更新される。

ユーザがWebブラウザを用いて会員登録機能から会員登録を行うと,Cookie発行機能のURLが記載された電子メール(以下,メールという)がCookie発行メール送信機能から送信される。ユーザは,メールソフトを用いてメールを受信し,メール内に記載されたURLからCookie発行機能にWebブラウザを用いてアクセスする。ユーザがアカウント名とパスワードを入力し認証が完了すると,ログイン用Cookieが発行される。Cookie発行機能のURLは,登録した会員一人一人にメールを送信する都度,異なるものが発行され,メールの送信から1時間だけ有効である。また,発行されたログイン用Cookieの有効期間は半年間とし,ログインするたびに有効期間がその日から半年間に更新される。

会員がP-SNSにログインするときには,会員が入力するアカウント名とパスワードとともにログイン用Cookieがログイン機能へ送信される。ログイン機能では,送信されたログイン用Cookieがその会員に発行されたログイン用Cookieと異なる場合にはアクセスを拒否する。

会員が利用端末を変更したい場合やCookieの有効期間が過ぎた場合には,Cookie発行メール送信機能に対して,Cookie発行機能のURLが記載されたメールの送信を要求する。その後,会員登録時と同様にログイン用Cookieを入手する。

なお,P-SNSの通信は暗号化し,悪意をもった第三者が盗聴しても必要な情報を入手できないようにする。

その後R君は,アカウントへの不正ログインの足掛かりとなった情報を全会員のマイページから削除するとともに,Cookieによる認証機能の導入を行った。

P社は,ソーシャルネットワーキングサービスの運営会社である。P社のサービス(以下,P-SNSという)は,約30,000人の会員が利用している。PCやスマートフォンのWebブラウザから簡単に日記や写真を登録できることが人気で,会員数を伸ばしつつある。

〔P-SNSの利用方法〕

P-SNSの利用には,会員登録が必要である。利用を希望するユーザは,会員情報として希望するアカウント名とパスワード,電子メールアドレス,ニックネーム,プロフィール情報(氏名,誕生日,年齢,性別,居住地)を入力し会員登録を行う。会員登録をすると,P-SNS内にマイページが作成される。

会員登録後は,アカウント名とパスワードを用いてP-SNSにログインし,日記や写真を登録して,マイページを更新する。

P-SNSでは,マイページ内の日記や写真について,情報の公開範囲の設定が可能であり,P-SNS内に無制限に公開するか,特定の会員だけに公開するかを設定できる。ただし,日記や写真以外の情報については,公開範囲の設定ができず,P-SNS内に無制限に公開される。

日記と写真をP-SNS内に無制限に公開する設定にした場合,他の会員がPCのWebブラウザからアクセスしたときに見えるP-SNSのマイページのイメージを図1に示す。

P-SNSでは,アカウント名とパスワードの設定ポリシーを図2のように定めており,設定ポリシーを満たさないアカウント名やパスワードは設定できないように,会員登録時やパスワード変更時に入力チェックが行われる。

ある日,会員のQさんからP社に,"情報の公開範囲の設定が勝手に変更され,日記や写真が無制限に公開されている"とのクレームが入った。

そこで,P社カスタマサポート担当のR君が,Qさんのアカウントの利用状況調査を行うことになった。まず,R君がアクセスログからログイン状況を調査したところ,クレームの前日に,Qさんのアカウントでログインを試みるアクセスが100回あったことを確認した。そのうち,99回はパスワード誤りによってログインが拒否されており,最後の1回でログインが成功していた。また,Qさんへのヒアリングから,Qさん自身はこの日にログインしていないことが分かった。そこで,R君は,Qさんのアカウントが第三者による不正ログインに使用されたと判断し,Qさんのアカウントの利用を停止し,P-SNSの全会員に不正ログインの事件発生について注意喚起の案内を行った。

次にR君は,Qさんへのヒアリングから,設定されていたパスワードが氏名と誕生日を組み合わせた単純なものであったことが判明したので,今回の攻撃はaである可能性が高いと判断した。また,アカウント名とパスワードの組合せが第三者に知られたことから,bに備えて,P-SNSと同じパスワードを設定している他のサービスについてもパスワードを変更するように,Qさんにアドバイスした。

〔不正ログインに対する調査〕

R君は,Qさん以外の会員のアカウントに対する不正ログインについても調査を行った。その結果,Qさんの場合と同様の100回程度のログイン試行の記録が幾つか見つかった。

R君は,P-SNSのマイページには,①公開範囲の設定ができない情報の中にこれらの攻撃の足掛かりとなるものがあり,不正ログインにつながるリスクが高いと考えた。

〔不正ログイン対策の検討〕

R君は,不正ログイン対策として,次の三つの対策を検討した。

- 対策1 :

- アカウント名とパスワードの設定ポリシーを見直して,悪意をもった第三者がP-SNSに不正ログインしにくくする。

- 対策2 :

- パスワード誤りによってログインが一定の回数拒否された場合,アカウントの利用を自動的に停止する機能を追加する。

- 対策3 :

- 悪意をもった第三者がP-SNSに不正ログインできないように,アカウント名とパスワードによる認証に加え,Cookieによる認証を追加する。

会員がP-SNSにログインするときには,会員が入力するアカウント名とパスワードとともにログイン用Cookieがログイン機能へ送信される。ログイン機能では,送信されたログイン用Cookieがその会員に発行されたログイン用Cookieと異なる場合にはアクセスを拒否する。

会員が利用端末を変更したい場合やCookieの有効期間が過ぎた場合には,Cookie発行メール送信機能に対して,Cookie発行機能のURLが記載されたメールの送信を要求する。その後,会員登録時と同様にログイン用Cookieを入手する。

なお,P-SNSの通信は暗号化し,悪意をもった第三者が盗聴しても必要な情報を入手できないようにする。

その後R君は,アカウントへの不正ログインの足掛かりとなった情報を全会員のマイページから削除するとともに,Cookieによる認証機能の導入を行った。

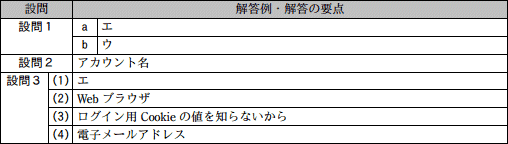

設問1

本文中のa,bに入れる適切な字句を解答群の中から選び,記号で答えよ。

a に関する解答群

- DoS攻撃

- サイドチャネル攻撃

- 標的型攻撃

- 類推攻撃

b に関する解答群

- ゼロデイ攻撃

- 総当たり攻撃

- パスワードリスト攻撃

- フィッシング攻撃

解答入力欄

- a:

- b:

解答例・解答の要点

- a:エ

- b:ウ

解説

〔aについて〕

類推攻撃は、ターゲットの個人情報に関する知識から、攻撃者自身がパスワードを推測し不正ログインを試みる方法です。

aの前文「設定されていたパスワードが氏名と誕生日を組み合わせた単純なものであった…」とマイページ画面に氏名と誕生日が無条件に公開されてしまう仕様、さらに「わずか100回の試行でログインされた」という状況を総合的に判断すると類推攻撃であったと考えられます。

パスワードリスト攻撃は、複数のサイトで同様のID・パスワードの組合せを使用している利用者が多いという傾向を悪用し、あるサイトに対する攻撃などによって得られたIDとパスワードのリストを用いて、別のサイトへの不正ログインを試みる攻撃です。

この事例のようにアカウントとパスワードの組合せが流出してしまうと、同じ組合せを使用している他のWebサイトについても不正ログインされてしまう危険性が高まります。このような被害を未然に防ぐために他のサービスについてもアカウント名・パスワードを変更することが推奨されます。設問中の「アカウント名とパスワードの組合せが第三者に知られたことから…」及び「P-SNSと同じパスワードを設定している他のサービスについてもパスワードを変更するように…」という記述からパスワードリスト攻撃への予防策であると読み取れます。

類推攻撃は、ターゲットの個人情報に関する知識から、攻撃者自身がパスワードを推測し不正ログインを試みる方法です。

aの前文「設定されていたパスワードが氏名と誕生日を組み合わせた単純なものであった…」とマイページ画面に氏名と誕生日が無条件に公開されてしまう仕様、さらに「わずか100回の試行でログインされた」という状況を総合的に判断すると類推攻撃であったと考えられます。

- DoS攻撃は、通常ではありえない数のリクエストや応答パケットをサーバに送信することでサーバやネットワーク回線を過負荷状態にし、サーバのシステムダウンや応答停止などの障害を引き起こさせる攻撃手法です。

- サイドチャネル攻撃は、暗号アルゴリズムを実装した攻撃対象の物理デバイスから得られる物理量(処理時間や消費電流など)やエラーメッセージから、機密情報を得たり攻撃対象の暗号鍵の推定等を行う「非破壊攻撃」での総称です。

- 標的型攻撃は、ターゲットを特定の企業・組織や個人に定め、巧妙な誘導によってウイルス感染などを仕向ける攻撃の総称です。

- 正しい。

パスワードリスト攻撃は、複数のサイトで同様のID・パスワードの組合せを使用している利用者が多いという傾向を悪用し、あるサイトに対する攻撃などによって得られたIDとパスワードのリストを用いて、別のサイトへの不正ログインを試みる攻撃です。

この事例のようにアカウントとパスワードの組合せが流出してしまうと、同じ組合せを使用している他のWebサイトについても不正ログインされてしまう危険性が高まります。このような被害を未然に防ぐために他のサービスについてもアカウント名・パスワードを変更することが推奨されます。設問中の「アカウント名とパスワードの組合せが第三者に知られたことから…」及び「P-SNSと同じパスワードを設定している他のサービスについてもパスワードを変更するように…」という記述からパスワードリスト攻撃への予防策であると読み取れます。

- ゼロデイ攻撃は、ソフトウェアやサービスの脆弱性を悪用して行われる攻撃であるため、この件とは無関係です。

- 総当り攻撃も不正ログインを試みる行為という点ではパスワードリスト攻撃と同じですが、通常はオフラインで用いられ、アカウント名とパスワードの組合せを見つけるために行われる手法であるため不適切です。

- 正しい。

- フィッシング攻撃は、銀行やクレジットカード会社、ショッピングサイトなどの有名企業を装ったメールを送付し、個人情報を不正に搾取する行為です。他のサービスへの被害とは無関係であるため不適切です。

設問2

本文中の下線①について,攻撃の足掛かりとなる情報とは何か。プロフィール情報とニックネームを除く情報の中から,10字以内で答えよ。

解答入力欄

- o:

解答例・解答の要点

- o:アカウント名 (6文字)

解説

設問中の「日記や写真以外の情報については、公開範囲の設定ができず、P-SNS内に無制限に公開される」という記述から、マイページ画面の情報のうち「ニックネーム」「アカウント名」「プロフィール」の3つは公開範囲の設定ができないことがわかります。回答の条件として「プロフィール情報とニックネームを除く情報の中から」とあるため、答えはアカウント名になります。

たとえアカウント名が設定ポリシーに準じたものであっても、誰もが見られる状態になっているのであれば、そのアカウント名の存在事実を攻撃者に知らせることになり、攻撃の足がかりにされてしまいます。

∴アカウント名

たとえアカウント名が設定ポリシーに準じたものであっても、誰もが見られる状態になっているのであれば、そのアカウント名の存在事実を攻撃者に知らせることになり、攻撃の足がかりにされてしまいます。

∴アカウント名

設問3

〔不正ログイン対策の検討〕について,(1)~(4)に答えよ。

- 対策1について,Qさんのアカウントへの攻撃手法に対する対策として有効ではないものを,解答群の中から選び,記号で答えよ。

- アカウント名とパスワードによる認証がユーザを認証するのに対し,Cookieによる認証は何を認証するものか。10字以内で答えよ。

- 図3の手順によって,今回のような悪意をもった第三者のログインが拒否される理由を25字以内で述べよ。

- 図3の手順を用いることで,会員登録時に入力した情報の有効性を確認できる。どの情報の有効性を確認できるか。15字以内で答えよ。

解答群

- 英和辞典にある英単語の利用禁止

- パスワード中に会員情報として登録した文字列を含めることの禁止

- パスワードに記号文字を含めることの必須化

- 半年以上ログイン実績がないアカウントの利用停止

解答入力欄

解答例・解答の要点

- エ

- Webブラウザ (7文字)

- ログイン用のCookieの値を知らないから (21文字)

- 電子メールアドレス (9文字)

解説

- Qさんのアカウントが受けた類推攻撃に対して有効でない策を選びます。

- 有効な対策です。パスワードに一般名詞や英単語を使用している場合は類推攻撃や辞書攻撃で突破されやすくなってしまいます。これらを使用禁止にすることで不正ログインをされにくくなります。

- 有効な対策です。会員情報や個人情報を使用禁止することでパスワードを類推されにくくなります。

- 有効な対策です。記号文字を含めることでパスワードに使える文字種が増え、強度がプラスされます。さらに文字列として意味を持たないものになるため類推されにくくなります。

- 有効ではありません。長期間にわたり使用されていないアカウントそのままにしておくことはセキュリティ上のリスクになるため、アカウント停止の仕組みを設けることはセキュリティの向上に寄与します。しかし、類推攻撃への対策にはなりません。

- CookieはWebサーバに対するアクセスがどのPCからのものであるかを識別するためなどに、WebサーバやWebページの指示によってユーザ情報などをWebブラウザに保存する仕組みです。Cookieはコンピュータ単位ではなくブラウザごとに保存されるため、ログイン時のCookie検査では認証情報を送ってきたWebブラウザが登録時のものと同一であるかの確認が行われています。

∴Webブラウザ - 対策3ではログイン用のCookieが無ければP-SNSにログインできません。攻撃者が不正ログインを成功させるためには、攻撃を実施するWebブラウザに偽装などの方法でCookieを組み入れる必要がありますが、Cookieの値は公開されておらず、非公開の登録メールアドレスに送られてくる一時的なCookie発行機能のページからのみ取得が可能なので正規のユーザ以外は知る術がありません。

このため攻撃者による不正ログインを拒否することが可能です。

∴ログイン用のCookieの値を知らないから - 会員登録時に入力する情報は次の5つです。

- アカウント名

- パスワード

- 電子メールアドレス

- ニックネーム

- プロフィール

Cookieの再設定時には登録された電子メールアドレスに認証用URLが届けられるため、電子メールアドレスが当該ユーザの所有するものであるかを登録時に確認することは重要なポイントです。

∴電子メールアドレス