応用情報技術者過去問題 平成22年春期 午後問9

⇄問題文と設問を画面2分割で開く⇱問題PDF問9 情報セキュリティ

DNSサーバのセキュリティ対策に関する次の記述を読んで,設問1~4に答えよ。

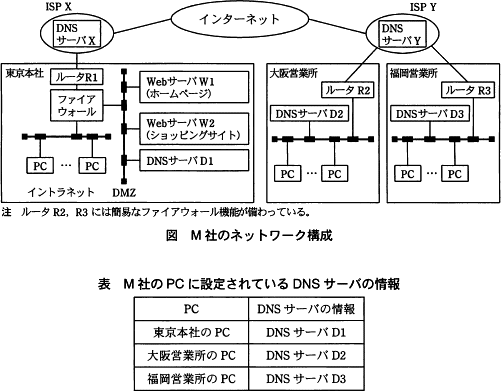

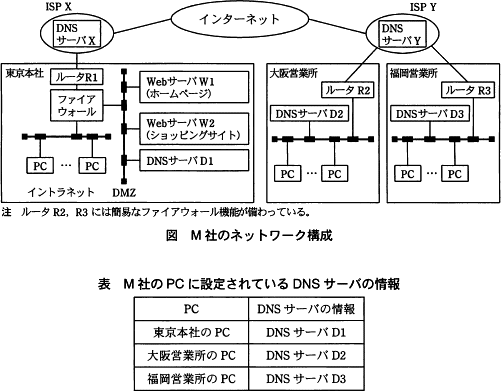

M社は,ある製品の開発,販売を手掛ける企業であり,東京本社のほかに,大阪と福岡に営業所をもっている。自社のホームページは東京本社に設置したWebサーバ W1 で運営しており,自社製品のショッピングサイトは同じく東京本社に設置した別のWebサーバ W2 を使っている。M社のWebサーバ W1,W2 のホスト名の情報は,東京本社に設置したDNSサーバ D1 で管理している。東京本社はインターネットサービスプロバイダ(以下,ISPという)Xと,大阪営業所及び福岡営業所はISP Yと契約してインターネットに接続している。M社のネットワーク構成を図に示す。また,M社のPCに設定されているDNSサーバの情報を表に示す。 あるとき,掲載されている商品を確認するためにM社のショッピングサイトにアクセスしていた福岡営業所の社員Aさんから,①「ホームページのリンクをクリックしてショッピングサイトにアクセスしようとしたところ,いつも表示されるショッピングサイトとは違うサイトが表示された」という報告が東京本社に入った。M社のネットワーク管理者Bさんが,東京本社と大阪営業所に在席する社員に指示し,各自のPCから,Aさんの報告と同様の手順でショッピングサイトにアクセスさせてみたところ,Aさんの報告のような状態にはならなかった。そこで,原因究明のためにセキュリティ対策会社であるN社に調査と対策の検討を依頼した。

あるとき,掲載されている商品を確認するためにM社のショッピングサイトにアクセスしていた福岡営業所の社員Aさんから,①「ホームページのリンクをクリックしてショッピングサイトにアクセスしようとしたところ,いつも表示されるショッピングサイトとは違うサイトが表示された」という報告が東京本社に入った。M社のネットワーク管理者Bさんが,東京本社と大阪営業所に在席する社員に指示し,各自のPCから,Aさんの報告と同様の手順でショッピングサイトにアクセスさせてみたところ,Aさんの報告のような状態にはならなかった。そこで,原因究明のためにセキュリティ対策会社であるN社に調査と対策の検討を依頼した。

しばらくした後,Aさんから②「再度同様の手順でアクセスしたところ,今度は正しいショッピングサイトが表示された」という報告が入った。

調査を開始したN社の担当者Cさんは,東京本社に設置されているWebサーバ W1,W2 及びDNSサーバ D1 に改ざんの跡がないかを確認したが,コンテンツの異常や不正アクセスを示す証跡は発見されなかった。大阪営業所及び福岡営業所に設置されているPCのウイルスチェック結果やDNSサーバ D2 と D3 の状態も確認したが,異常は発見されなかった。さらに,ISP X及びISP Yにインシデントの発生状況について問い合わせたが,当該期間での発生はないとの回答を受けた。

調査結果から,Cさんは"DNSキャッシュポイズニング"が今回の現象の原因だろうと判断した。Cさんが取りまとめた調査結果の概略は,次のとおりである。

〔調査結果の概略〕

〔調査完了後の会話〕

M社は,ある製品の開発,販売を手掛ける企業であり,東京本社のほかに,大阪と福岡に営業所をもっている。自社のホームページは東京本社に設置したWebサーバ W1 で運営しており,自社製品のショッピングサイトは同じく東京本社に設置した別のWebサーバ W2 を使っている。M社のWebサーバ W1,W2 のホスト名の情報は,東京本社に設置したDNSサーバ D1 で管理している。東京本社はインターネットサービスプロバイダ(以下,ISPという)Xと,大阪営業所及び福岡営業所はISP Yと契約してインターネットに接続している。M社のネットワーク構成を図に示す。また,M社のPCに設定されているDNSサーバの情報を表に示す。

しばらくした後,Aさんから②「再度同様の手順でアクセスしたところ,今度は正しいショッピングサイトが表示された」という報告が入った。

調査を開始したN社の担当者Cさんは,東京本社に設置されているWebサーバ W1,W2 及びDNSサーバ D1 に改ざんの跡がないかを確認したが,コンテンツの異常や不正アクセスを示す証跡は発見されなかった。大阪営業所及び福岡営業所に設置されているPCのウイルスチェック結果やDNSサーバ D2 と D3 の状態も確認したが,異常は発見されなかった。さらに,ISP X及びISP Yにインシデントの発生状況について問い合わせたが,当該期間での発生はないとの回答を受けた。

調査結果から,Cさんは"DNSキャッシュポイズニング"が今回の現象の原因だろうと判断した。Cさんが取りまとめた調査結果の概略は,次のとおりである。

〔調査結果の概略〕

- 福岡営業所で発生した現象は,DNSキャッシュポイズニングが原因だと推定される。

- 具体的には,aのDNSキャッシュに偽りの情報が一時的に埋め込まれていたので,Aさんからの報告の現象が発生した。

- DNSキャッシュポイズニングの攻撃手法は各種あるが,今回のものは2008年に公表されたカミンスキー・アタックである可能性が考えられる。

- aのDNSソフトウェアのバージョンが古いので,早急にカミンスキー・アタック対策を施した最新版を導入するべきである。

- DNSキャッシュポイズニングへの根本的な対応策としては,DNSサーバからの応答に公開鍵暗号方式で署名するbの導入が望まれるが,利用可能になるまでしばらく時間が必要である。現時点では,東京本社,大阪営業所,福岡営業所のPCが参照するDNSサーバに偽りの情報が埋め込まれる可能性を低減する工夫をするべきである。

〔調査完了後の会話〕

- C:

- 今回の福岡営業所で発生した現象は,DNSキャッシュポイズニングが原因だったと思われます。DNSキャッシュポイズニングについては御存じですか。

- B:

- 名前は聞いたことがありますが,実際に発生したのを見たのは初めてです。

- C:

- 今後の対応策ですが,まずは今回の現象の内容について,M社全体に知らせた方がよいでしょう。

- B:

- どのような内容を知らせたらよいでしょうか。

- C:

- 第一報として,起こった事実を正確に伝えることが大切ですね。cと,dの2点は,必ず含めるようにしてください。DNSキャッシュポイズニングについては,別途時間を設けて,社員へのセキュリティ教育の一環で解説するのがよいと思います。

- B:

- 分かりました。文案を考えて,社内のポータルサイトなどで知らせるように手配します。ところで,福岡営業所のPCのDNS設定はどうしたらよいでしょうか。ISP YのDNSサーバYに変更すればよいですか。

- C:

- それよりも,大阪営業所と福岡営業所のPCに設定するDNSサーバを,東京本社に設置されているDNSサーバ D1 に変更したらどうでしょう。

- B:

- 全社のPCが同じDNSサーバを利用することで,管理対象のDNSサーバを一元化するわけですね。そうすると,ネットワーク全体の運用管理も単純化できます。

- C:

- イントラネット間は,現在使っているインターネット接続を使って結ぶのが経済的ですね。東京本社と大阪営業所,福岡営業所の間を,eで結ぶわけです。

- B:

- そうするには,東京本社と大阪営業所,福岡営業所が一つのネットワークになるので,PCに割り当てるfに重複がないか調査する必要がありますね。早速調べてみることにします。

- C:

- DNSサーバ D1 は,現在DNSコンテンツサーバの機能(Webサーバなどの情報をインターネットに提供する機能)とDNSキャッシュサーバの機能(社内のPCなどからの問合せを中継する機能)を提供しています。DNSキャッシュサーバへのgからのアクセスを制限するために,DNSコンテンツサーバとDNSキャッシュサーバの機能を分離した方がよいですね。

- B:

- その場合,DNSキャッシュサーバはネットワークのどこに配置すべきでしょうか。

- C:

- 今のDNSサーバ D1 と同じDMZに置くことも可能ですが,できればPCなどが置かれているイントラネットがよいでしょう。東京本社のPCと同様のセキュリティポリシーによって,ファイアウォールで保護するのが適切だと思います。

設問1

本文中の下線①,②の現象について,(1),(2)に答えよ。

解答群

- 改ざん

- ソーシャルエンジニアリング

- 盗聴

- フィッシング

- 不正侵入

解答入力欄

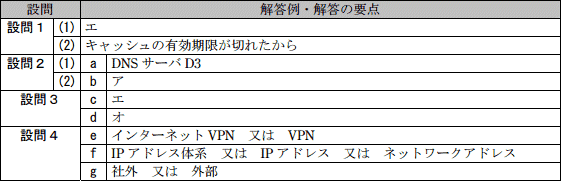

解答例・解答の要点

- エ

- キャッシュの有効期限が切れたから (16文字)

解説

- 解答群の用語をそれぞれ検討していきます。

- 改ざんは、Webサーバに不正侵入しWebサイトに格納されているファイルの内容を書き換えてしまう行為です。

- ソーシャルエンジニアリングは、情報通信技術の方法を用いるのではなく、人のミスや心理的な隙に付け込むことでパスワードなどの秘密情報を不正に取得する方法の総称です。関係者を装って電話でパスワードを聞き出す(なりすまし)、肩越しに画面やキー入力を見る(ショルダーハッキング)、プリンターやデスクやごみ箱に残された書類を漁る(トラッシング)などの行為がこれに該当します。

- 盗聴は、通信経路にパケットを監視する通信機器を設置して許可なく取得する行為です。暗号化されていないデータが盗聴されると情報の漏えいとなってしまいます。

- 正しい。フィッシングは、有名企業や銀行などの組織を装ったメールを発信し、だまされた受信者を本物そっくりなWebサイトに誘導することで、そこの入力フォームに入力した情報などの個人情報を不正に搾取する行為です。

- 不正侵入は、本来許可されていない方法でシステムの内部に侵入する行為です。

- DNSには、一度行われたDNS名前解決の結果をキャッシュとしてパソコンに一定時間残しておき、次回同じサイトを訪れる時にはそのキャッシュを利用して素早くURLをIPアドレスに変換する仕組みがあります。

DNSキャッシュには、常に最新の情報に更新していくためTTL(Time to Live,有効期限)が設定されています。Aさんの再アクセスが「しばらくした後」に行われたという記述から、汚染されたDNSキャッシュの有効期限が過ぎて、DNSサーバに名前解決問合せが行われた結果、正しいサイトにアクセスできるようになったと考えることができます。

∴キャッシュの有効期限が切れたから

設問2

Cさんが取りまとめた調査結果の概略について,(1),(2)に答えよ。

- 本文中のaに入れる適切な字句を図中から選び,その名称を答えよ。

- 本文中のbに入れる適切な字句を解答群の中から選び,記号で答えよ。

b に関する解答群

- DNSSEC

- IPSEC

- PKI

- SSH

- SSL

解答入力欄

- a:

- b:

解答例・解答の要点

- a:DNSサーバ D3

- b:ア

解説

- 〔aについて〕

DNSキャッシュが攻撃に悪用されたため、それを保存しているDNSサーバのいずれかが空欄に入ると推測できます。

ネットワークには、ISPとM社あわせて5台のDNSサーバがありますが、福岡営業所での障害発生時の状況から攻撃を受けたDNSサーバを特定することができます。

福岡営業所で発生したという状況を考えると、まずDNSサーバD3が疑われます。障害発生時には、同じくISP Yが管理するDNSサーバYを経由している大阪営業所からのアクセスは正常であったので、DNSサーバD2およびISP Yが管理するDNSサーバYには問題がなかったと判断できます。よって、攻撃を受けたのは福岡営業所の「DNSサーバD3」と断定できます。

∴a=DNSサーバD3 - 解答群の用語をそれぞれ検討していきます。

- 正しい。DNSSEC(DNS Security Extensions)は、DNSにおける応答の正当性を保証するための拡張仕様です。DNSSECはドメイン登録情報にデジタル署名を付加することで、正当な管理者によって生成された応答レコードであること、また応答レコードが改ざんされていないことを保証する技術です。

- IPsec(Security Architecture for Internet Protocol)は、OSI基本参照のネットワーク層で動作しIPパケット単位でデータの改ざん防止や暗号化機能を提供するプロトコルです。

- PKI(Public Key Infrastructure,公開鍵暗号基盤)は、公開鍵が真の所有者のものであるかを第三者機関であるCA(Certification Authority,認証局)が審査し、申請者の公開鍵に対してデジタル証明書を発行することで保証を実現するための仕組みです。

- SSH(Secure SHell)は、主にUNIXコンピュータで利用される、ネットワークを介して別のコンピュータにログインしたり、遠隔地のマシンでコマンドを実行したり、他のマシンへファイルを移動したりするためプログラムのことです。

- SSL(Secure Socket Layer)は、インターネット上で情報を暗号化して送受信するプロトコルです。

設問3

本文中のc,dに入れる適切な字句を解答群の中から選び,記号で答えよ。

c,d に関する解答群

- DNSサーバXに問題があったこと

- DNSサーバYに問題があったこと

- 大阪営業所のPCに問題があったこと

- 東京本社の各サーバに問題がなかったこと

- 福岡営業所のDNSサーバD3に問題があったこと

- 福岡営業所のPCに問題があったこと

解答入力欄

- c:

- d:

解答例・解答の要点

- c:エ

- d:オ

解説

M社全体に知らせる内容として正しい内容を、障害発生時の状況から考えて選択肢の中から2つ選びます。

- 東京本社から、正常にアクセスできたのでDNSサーバXには問題がなかったと考えられます。

- 大阪営業所から正常にアクセスできたので、DNSサーバYには問題がなかったと考えられます。

- 大阪営業所では問題が発生していないため、大阪営業所のPCには問題がなかったと考えられます。

- 正しい。要求したWebページと違うページが表示された場合、まず先にWebサイトの改ざんが疑われます。しかし、今回のケースの原因は福岡営業所のDNSサーバD3にあり、東京本社で管理しているWebサーバ(W1、W2)やPCなどの機器には問題はありません。

- 正しい。DNSサーバD3のキャッシュが偽装されたことで今回の障害が発生しました。

- 福岡営業所では問題が発生しましたが、その原因はPCが汚染されたことでなくDNSサーバD3のキャッシュが偽装されたことです。

設問4

本文中のe~gに入れる適切な字句を答えよ。

解答入力欄

- e:

- f:

- g:

解答例・解答の要点

- e:インターネットVPN 又は VPN

- f:IPアドレス体系 又は IPアドレス 又は ネットワークアドレス

- g:社外 又は 外部

解説

〔eについて〕

企業内ネットワークなどのイントラネットをインターネットを使って結ぶ技術と言えば、インターネットVPNです。VPN(Virtual Private Network)は、仮想専用線と訳され暗号化技術を用いて公衆回線上に仮想の専用線を構築する技術です。

∴e=インターネットVPN 又は VPN

〔fについて〕

ネットワークの構築においてPCに割り当てる、重複があると問題が生じるとくれば、IPアドレスしかありません。プライベートIPアドレスやローカルIPアドレスなどでも正解といっていいと思います。

∴f=IPアドレス体系 又は IPアドレス 又は ネットワークアドレス

〔gについて〕

今回のような攻撃を未然に防ぐため、DNSキャッシュサーバへのアクセスを制限する対象として、社外からのアクセスや外部からのアクセスが挙げられます。インターネットという解答も考えられますが、VPNがインターネットを使って構築され、インターネットからのアクセスには大阪営業所や福岡営業所などの社内アクセスも含まれるため適切ではないと考えます。

∴g=社外 又は 外部

※DNSキャッシュポイズニングについては、JPNICのインターネット10分講座:DNSキャッシュポイズニング(http://www.nic.ad.jp/ja/newsletter/No40/0800.html)にて簡潔に説明がなされていますので参考にしてみてください。

企業内ネットワークなどのイントラネットをインターネットを使って結ぶ技術と言えば、インターネットVPNです。VPN(Virtual Private Network)は、仮想専用線と訳され暗号化技術を用いて公衆回線上に仮想の専用線を構築する技術です。

∴e=インターネットVPN 又は VPN

〔fについて〕

ネットワークの構築においてPCに割り当てる、重複があると問題が生じるとくれば、IPアドレスしかありません。プライベートIPアドレスやローカルIPアドレスなどでも正解といっていいと思います。

∴f=IPアドレス体系 又は IPアドレス 又は ネットワークアドレス

〔gについて〕

今回のような攻撃を未然に防ぐため、DNSキャッシュサーバへのアクセスを制限する対象として、社外からのアクセスや外部からのアクセスが挙げられます。インターネットという解答も考えられますが、VPNがインターネットを使って構築され、インターネットからのアクセスには大阪営業所や福岡営業所などの社内アクセスも含まれるため適切ではないと考えます。

∴g=社外 又は 外部

※DNSキャッシュポイズニングについては、JPNICのインターネット10分講座:DNSキャッシュポイズニング(http://www.nic.ad.jp/ja/newsletter/No40/0800.html)にて簡潔に説明がなされていますので参考にしてみてください。