応用情報技術者過去問題 平成28年秋期 午後問1

⇄問題文と設問を画面2分割で開く⇱問題PDF問1 情報セキュリティ

生体認証システムの導入に関する次の記述を読んで,設問1~3に答えよ。

S社は,個人投資家を対象とした,従業員約200人の証券会社である。事務所では従業員に一人1台のPCが割り当てられている。社内ではデジタル証明書による認証は利用しておらず,全ての業務システムは従業員ID(以下,IDという)とパスワードでログインできるようになっている。S社では,システム管理者がIDを一括管理できるようにするために,ID管理システムを導入している。ID管理システムは,氏名などの個人情報とIDを関連付けており,認証サーバとしての役割も兼ねている。

業務システムには,出張手配や勤怠管理を行う総務システム,顧客との取引情報を管理する顧客管理システムなどがある。個別の顧客との取引情報は,その顧客を担当している従業員と直属の上司だけが閲覧することを許されている。

〔セキュリティインシデントの発生〕

ある従業員が担当している顧客の取引情報を,別の従業員が不正に入手して利用するというセキュリティインシデントが発生した。調査の結果,IDとパスワードの不適切な管理によって,IDとパスワードを不正利用されてしまったことが分かった。この事態を重く見たS社は,業務システムへの不正アクセスを防ぐために,セキュリティの強化を図ることにした。

〔不正アクセス予防策の実施〕

S社では,IDとパスワードのクラッキングや業務システムへの不正アクセスの対策として,予想される不正アクセスに対応する予防策を実施した。予防策は,実施されたことが確実に確認できるものに限定した。その抜粋を表1に示す。 対策を導入してから6か月経過した時点でセキュリティ監査を実施し,次の問題を確認した。

対策を導入してから6か月経過した時点でセキュリティ監査を実施し,次の問題を確認した。

S社では,業務システムへの不正アクセスを防止するために,IDとパスワードによる認証以外の手段を用いた,新たな認証システムの導入を検討することにした。総務部では,新たな認証システムの導入に当たって,認証に必要な情報をシステム管理者側で一括管理できることと,導入コストが安価であることを基本方針とした。

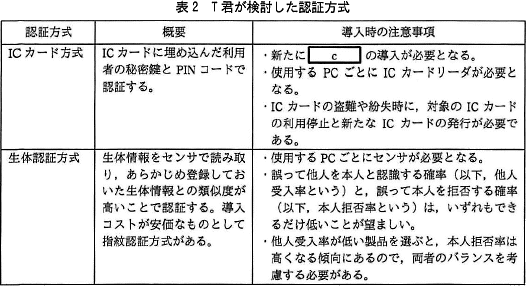

導入担当となった総務部システム課のT君は,新たな認証システムの方式として,ICカード方式と生体認証方式を検討した。

基本方針に基づきT君が検討した認証方式を表2に示す。 T君は,導入コスト,新たな認証システムの運用に掛かる業務負荷の軽減,及びセキュリティ強化の契機となったセキュリティインシデントへの対応の観点から,指紋認証方式を採用することにした。

T君は,導入コスト,新たな認証システムの運用に掛かる業務負荷の軽減,及びセキュリティ強化の契機となったセキュリティインシデントへの対応の観点から,指紋認証方式を採用することにした。

この方式の採用に当たり,氏名などの個人情報と指紋情報が同時に漏えいしないように,個人情報と指紋情報を物理的に分けた上で,一括管理を行う方針とする。

〔導入製品の決定〕

指紋認証には,次の2種類の方式がある。

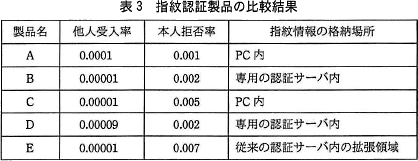

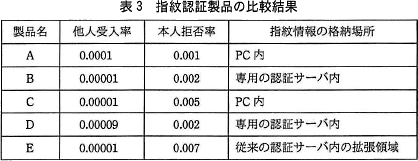

T君は,万が一指紋情報が漏えいした場合でも①実害が少ないと考えて,マニューシャ方式を採用している製品を調査して,導入コストがほぼ同じ製品について比較検討した。その比較結果を表3に示す。 T君は,認証に必要な情報を一括管理するために,指紋情報がPC内に格納される製品を除外した。残った製品からdという理由とeという理由で,製品名fの製品を選択し,上司に報告した。

T君は,認証に必要な情報を一括管理するために,指紋情報がPC内に格納される製品を除外した。残った製品からdという理由とeという理由で,製品名fの製品を選択し,上司に報告した。

S社は,個人投資家を対象とした,従業員約200人の証券会社である。事務所では従業員に一人1台のPCが割り当てられている。社内ではデジタル証明書による認証は利用しておらず,全ての業務システムは従業員ID(以下,IDという)とパスワードでログインできるようになっている。S社では,システム管理者がIDを一括管理できるようにするために,ID管理システムを導入している。ID管理システムは,氏名などの個人情報とIDを関連付けており,認証サーバとしての役割も兼ねている。

業務システムには,出張手配や勤怠管理を行う総務システム,顧客との取引情報を管理する顧客管理システムなどがある。個別の顧客との取引情報は,その顧客を担当している従業員と直属の上司だけが閲覧することを許されている。

〔セキュリティインシデントの発生〕

ある従業員が担当している顧客の取引情報を,別の従業員が不正に入手して利用するというセキュリティインシデントが発生した。調査の結果,IDとパスワードの不適切な管理によって,IDとパスワードを不正利用されてしまったことが分かった。この事態を重く見たS社は,業務システムへの不正アクセスを防ぐために,セキュリティの強化を図ることにした。

〔不正アクセス予防策の実施〕

S社では,IDとパスワードのクラッキングや業務システムへの不正アクセスの対策として,予想される不正アクセスに対応する予防策を実施した。予防策は,実施されたことが確実に確認できるものに限定した。その抜粋を表1に示す。

- パスワードを書いたメモ用紙をディスプレイに貼っている従業員がいる。

- パスワードを忘れた従業員に対する,システム管理者によるパスワード再発行業務の負荷が高まっている。

S社では,業務システムへの不正アクセスを防止するために,IDとパスワードによる認証以外の手段を用いた,新たな認証システムの導入を検討することにした。総務部では,新たな認証システムの導入に当たって,認証に必要な情報をシステム管理者側で一括管理できることと,導入コストが安価であることを基本方針とした。

導入担当となった総務部システム課のT君は,新たな認証システムの方式として,ICカード方式と生体認証方式を検討した。

基本方針に基づきT君が検討した認証方式を表2に示す。

この方式の採用に当たり,氏名などの個人情報と指紋情報が同時に漏えいしないように,個人情報と指紋情報を物理的に分けた上で,一括管理を行う方針とする。

〔導入製品の決定〕

指紋認証には,次の2種類の方式がある。

- マニューシャ方式

皮膚が線状に隆起した隆線の分岐や終端部分の位置・種類・方向などの指紋特徴点(マニューシャ)を登録する。指紋特徴点だけでは元の指紋全体を再現できない。 - パターンマッチング方式

指紋全体をスキャンしてデータ化し,パターンマッチングする。

T君は,万が一指紋情報が漏えいした場合でも①実害が少ないと考えて,マニューシャ方式を採用している製品を調査して,導入コストがほぼ同じ製品について比較検討した。その比較結果を表3に示す。

設問1

〔不正アクセス予防策の実施〕について,(1),(2)に答えよ。

- 表1中のaに入れる最も適切な予防策を解答群の中から選び,記号で答えよ。

- 表1中のbに入れる適切な予防策を解答群の中から二つ選び,記号で答えよ。

a に関する解答群

- 業務システムとPCとの通信を暗号化する。

- 直前のログイン記録を次回ログイン時に表示する。

- パスワードを3回続けて間違えると,アカウントをロックする。

- ログインエラーが発生した日時を本人にメールで後日通知する。

解答群

- IDと同じ文字列をパスワードに含めることを禁止する。

- 英字,数字,記号が混在する8字以上のパスワードを設定させる。

- 他人とのパスワードの共有を禁止する。

- パスワードのヒントを設定して,自分だけが知っている答えをパスワードの一部に使用させる。

解答入力欄

- a:

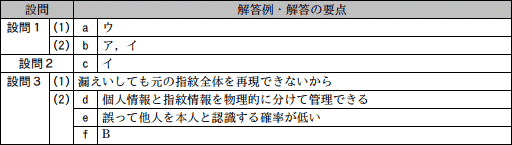

解答例・解答の要点

- a:ウ

- ア

- イ

解説

- 〔aについて〕

予想される不正アクセスの例は、パスワードクラックの手法であるブルートフォース攻撃(総当たり攻撃)に該当します。この攻撃は、主にオフラインで用いられ、すべての文字種の組み合わせを順番に繰り返し試すことで正しいパスワードを探る手法です。

この攻撃では、ログインの失敗が無数に発生するため、一定回数の失敗を繰り返した時点でアカウントをロックすることが有効な対策となります。「アカウントをロックする」とは、アカウントへの一切の操作を受け付けないようにするセキュリティ上の措置です。アカウントのロックによりログイン試行も制限されます。

選択肢以外の対策としては、パスワード長を長くする、パスワードとして設定する文字種を多くするなどの対策が考えられます。- ブルートフォース攻撃は通信を盗み見る手法ではないため、通信の暗号化は予防策とはなりません。通信の暗号化は、中間者攻撃などに代表される盗聴に対する予防策として有効です。

- 不正ログインの早期発見に対して有効な対策となります。しかし、これは検知・追跡に該当する対策であり、不正ログインを行うこと自体についての予防策には当たらないため不適切です。

- 正しい。アカウントのロックは、ブルートフォース攻撃が成立することを防止するために有効な対策です。

- メール通知は、ブルートフォース攻撃が成立するかしないかにかかわらず行われます。そのため、攻撃の対象になったということが判明するだけで、攻撃を成立させないための予防策とはなりません。また、メールの通知は「後日」行われるため、攻撃に検知してその場で防ぐこともできません。

- 〔bについて〕

S社のログインIDは従業員IDであるため、IDについては誰でもわかる状態であると言えます。正しいIDがわかっている状態であれば、パスワードさえ合えば不正ログインが可能です。攻撃者がターゲットの個人情報に関する知識からパスワードを推測し、不正ログインを試みる攻撃を類推攻撃といいます。本問は社内システムのセキュリティが問題となっており、他の従業員の個人情報が入手しやすい状況下にあるので類推攻撃の脅威レベルも通常より高くなると考えられます。

類推攻撃に対しては、容易に類推できるパスワードを設定しないことが予防策となります。容易に推測されてしまうパスワードとしては、氏名、ID、生年月日、電話番号、車のナンバー、ペットの名前、住所の一部、及びそれらの情報の組合せなどが挙げられます。- 正しい。従業員IDそのまま、又は従業員IDに少しだけ文字を加えたようなパスワードでは類推攻撃による攻撃が成立しやすくなります。このようなパスワードの登録を制限することは類推攻撃の成立を防ぐことにつながるため、有効な対策となります。

- 正しい。英字・数字・記号の混在をパスワードポリシーとすることで、単純な英単語や意味のある数字の並びを設定しにくくなります。これにより類推攻撃への有効な対策となります。

- 類推攻撃は、正しいパスワードがわからない状態で推測を行うため、他人のパスワードを知らなくても攻撃が成立し得ます。他人とのパスワード共有は禁止すべき事項ではありますが、類推攻撃への対策とはなりません。

- パスワードのヒントは他の従業員も知ることができることや、パスワードの一部がヒントに基づくことが分かると、類推される危険性がかえって高まります。そのため対策とはなりません。

設問2

表2中のcに入れる適切な字句を解答群の中から選び,記号で答えよ。

c に関する解答群

- LDAP

- PKI

- SSL

- リバースプロキシ

解答入力欄

- c:

解答例・解答の要点

- c:イ

解説

〔cについて〕

表2の概要によると「ICカードに埋め込んだ利用者の秘密鍵」とあるため、公開鍵暗号方式が採用されていることが分かります。

公開鍵暗号方式を使用してクライアント認証を行うには、利用者のシステムやICカードなどのデバイスに秘密鍵とその証明書(クライアント証明書)を格納しておきます。サーバ側では、クライアント証明書を確認し、信頼できる認証局から発行されたものであれば認証します。使用時にPINの入力を併用するのは、ICカードの紛失や盗難に対応するためです。

この認証を実現するには、クライアント証明書が正しいことを保証する第三者機関であるCA(Certification Authority,認証局)の設置が必要です。PKI(Public Key Infrastructure,公開鍵基盤)は、公開鍵暗号方式で鍵の所有者を保証する一連の仕組みです。公開鍵暗号方式を用いた認証ではPKIの導入が必須となります。CAはPKIの構成要素の1つです。

表2の概要によると「ICカードに埋め込んだ利用者の秘密鍵」とあるため、公開鍵暗号方式が採用されていることが分かります。

公開鍵暗号方式を使用してクライアント認証を行うには、利用者のシステムやICカードなどのデバイスに秘密鍵とその証明書(クライアント証明書)を格納しておきます。サーバ側では、クライアント証明書を確認し、信頼できる認証局から発行されたものであれば認証します。使用時にPINの入力を併用するのは、ICカードの紛失や盗難に対応するためです。

この認証を実現するには、クライアント証明書が正しいことを保証する第三者機関であるCA(Certification Authority,認証局)の設置が必要です。PKI(Public Key Infrastructure,公開鍵基盤)は、公開鍵暗号方式で鍵の所有者を保証する一連の仕組みです。公開鍵暗号方式を用いた認証ではPKIの導入が必須となります。CAはPKIの構成要素の1つです。

- LDAP(エルダップ)は、Lightweight Directory Access Protocolの略で、ディレクトリサービスに対するアクセスを提供するプロトコルです。ディレクトリサービスとは、LANなどの コンピュータネットワーク上にあるユーザ情報、接続されているプリンターなどの資源を記憶し、検索しやすいようにまとめたものです。

- 正しい。

- SSL/TLSでもクライアント認証の仕組みがありますが、認証にはクライアント証明書を使用するので、やはりPKIの導入が必要です。

- 通常のプロキシがクライアントの代わりとしてサーバにアクセスするのに対し、リバースプロキシはクライアントからの要求をサーバとして受け付け、Webサーバへ転送します。認証の仕組みとして利用する場合、シングルサインオンが実現できますが本問では複数のサーバへのログインについては言及されていないため必要とはいえません。

設問3

〔導入製品の決定〕について,(1),(2)に答えよ。

- 本文中の下線①で,マニューシャ方式は実害が少ないとT君が考えた理由を,その特徴に着目して25字以内で述べよ。

- 本文中のd,eに入れる適切な理由を,それぞれ30字以内で述べよ。また,fに入れる適切な製品名を,A~Eの中から選んで答えよ。

解答入力欄

- o:

- d:

- e:

- f:

解答例・解答の要点

- o:漏えいしても元の指紋全体を再現できないから (21文字)

- d:個人情報と指紋情報を物理的に分けて管理できる (22文字)

- e:誤って他人を本人と認識する確率が低い (18文字)

- f:B

解説

- 〔導入製品の決定〕に記載されている特徴を読むと、マニューシャ方式では指紋の特徴点が登録され、指紋特徴点だけでは元の指紋全体を再現できないとされています。つまり、万が一漏えいが発生したとしても、漏えいした情報だけでは生体認証を突破できないということになります。

それに対してパターンマッチング方式は、指紋全体をスキャンしたものをデータ化するため、データから指紋全体を復元することが可能と考えられます。3Dプリンターなどを駆使することにより、認証を突破するアイテムを作成されてしまう恐れがあります。

この違いがマニューシャ方式の方が実害が少ない理由となります。

なお、生体認証の認証情報は変更や交換ができません。このため、情報が漏えいした場合は、他のサービスの認証方式としても利用不能になるため、管理には細心の注意が求められます。

∴漏えいしても元の指紋全体を再現できないから - 指紋情報の格納場所がPC内であるA及びCを除外し、B、D、Eの製品の特徴を考察します。まず、指紋情報の格納場所についてですが、B、Dが専用の認証サーバ内であるのに対し、Eは従来の認証サーバ内の拡張領域となっています。〔生体認証システムの導入〕の最後に、「個人情報と指紋情報を物理的に分けた上で一括管理を行う方針」と記載されていますが、従来の認証サーバ内には氏名などの個人情報とIDが格納されており、拡張領域に指紋情報を格納する場合、物理的に分けるという方針に合いません。このためEは選択から除外されます。

残ったBとDについては他人受入率と本人拒否率に違いがあります。本人拒否率はどちらも0.002で同じですが、他人受入率はBの方が低くなっています。他人受入率とは、他人を本人と間違えて認証してしまう確率ですので低い方が優秀です。この点でBに分があります。

以上の理由により、Bが選択されることとなります。T君がBを選択したのは、上記の説明の通り「個人情報と指紋情報を物理的に分けて管理できること」および、Dと比べて「他人受入率が低いこと」という2点が理由となります。

∴de=個人情報と指紋情報を物理的に分けて管理できる、誤って他人を本人と認識する確率が低い(順不同)

f=B